Software-Escrow-Vermögenswerte

Zugangsdaten-Escrow

Heutzutage verlassen sich viele Anwendungen auf Verschlüsselungsschlüssel, Zertifizierungen und Drittanbieter-Subsysteme, auf die man zugreifen muss, um eine reibungslose Ausführung der Anwendung zu gewährleisten. Nehmen Sie einen Anmeldedaten-Escrow in Ihre Strategie mit auf, um die Betriebsstabilität immer gewährleisten zu können.

Oder erkunden Sie unsere

Preisoptionen

Unterstützte Plattformen

Muss die Hinterlegung von Zugangsdaten so schwer sein?

Zeitaufwändige, manuelle Hinterlegungen

Komplexe Hinterlegungsverfahren

Entwickler verbringen Stunden mit anderen Dingen als Ihren Workflows

Veraltete und unvollständige Hinterlegungsversionen

Fehlende, fehlerhafte und falsche Archive werden hinterlegt

Nicht unterstützte Quellcode-Verwaltungsplattform

Warum sich unsere Kunden für Codekeeper entscheiden

Zugangsdaten-Escrow

Entwickler lieben uns!

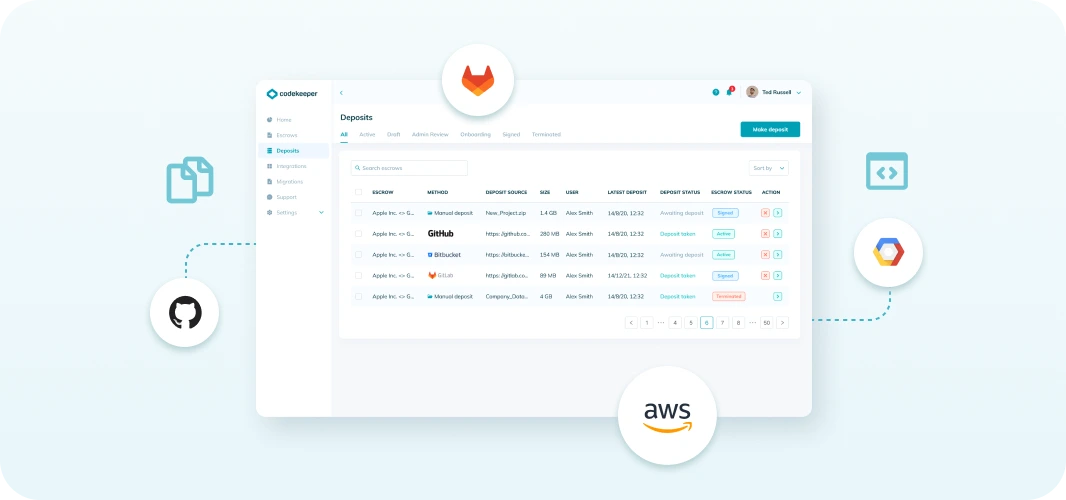

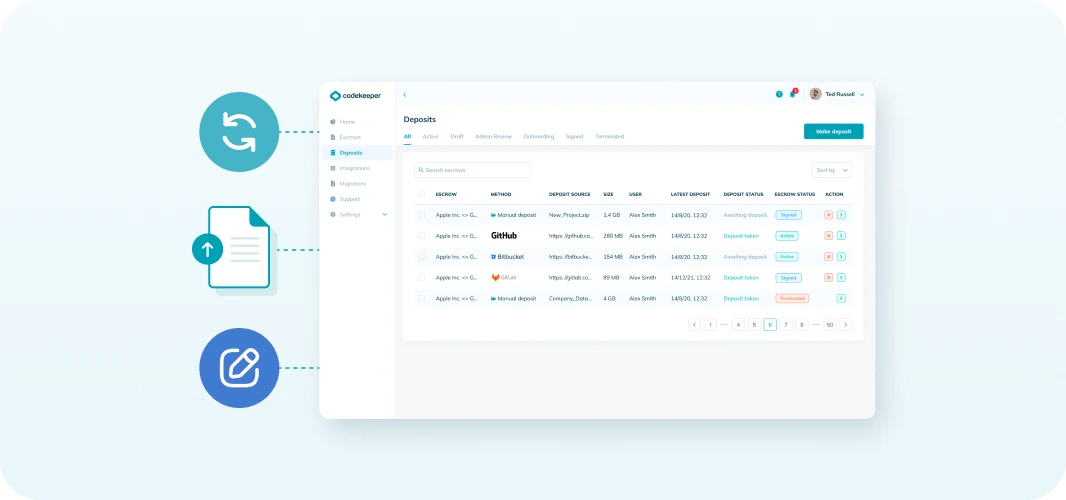

Direkt in die Tools integriert, die Entwickler täglich nutzen, um Quellcodes zu schreiben und vollständig automatisiert. Somit verschwenden Sie keine Zeit mehr mit manuellen Hinterlegungen in Escrows.

Einfacher Hinterlegungs-Administrator

Dank unserer benutzerfreundlichen Oberfläche können Sie Ihre Archive einfach hinzufügen und verwalten. Letztendlich müssen Sie neue Freigaben, Versionsupdates oder welches Archiv wohin gehört nicht mehr überwachen oder verwalten.

Integrationsbibliothek

Die neuesten Versionen werden immer innerhalb von 24 Stunden hinterlegt; mit Ende-zu-Ende-Verschlüsselung (AES-256) und vollständig automatisiert. Wir unterstützen mehr als 50 Integrationen!

Viele Erweiterungen (Add-ons) sind verfügbar

Brauchen Sie lokalen Speicherplatz? Oder eine Datenverarbeitungsvereinbarung für DSGVO/HIPAA? Kein Problem!

Überlassen Sie die Verifizierung und Zertifizierung der Hinterlegungen einfach uns.

So funktioniert es

Die Einrichtung von Anmeldedaten-Hinterlegungen für den Escrow ist ein ganz einfacher Prozess. Codekeeper arbeitet direkt mit den Systemen zusammen, wo Sie Ihre Informationen derzeit hinterlegen.

Integrieren Sie die von Ihnen gewünschte Plattform

Wir unterstützen die meisten, handelsüblichen Umgebungen mit über 50 verfügbaren Integrationen! Alle Integrationen anzeigen

1Password

Nord Pass

Keeper

LastPass

Dashlane

Für Nicht-OAuth-Integrationen stellen wir Ihnen eine einfache Anleitung zur Verfügung, die Sie befolgen und so die Software eigenständig konfigurieren können. Kontaktieren Sie uns gerne, wenn Sie noch weitere Unterstützung benötigen.

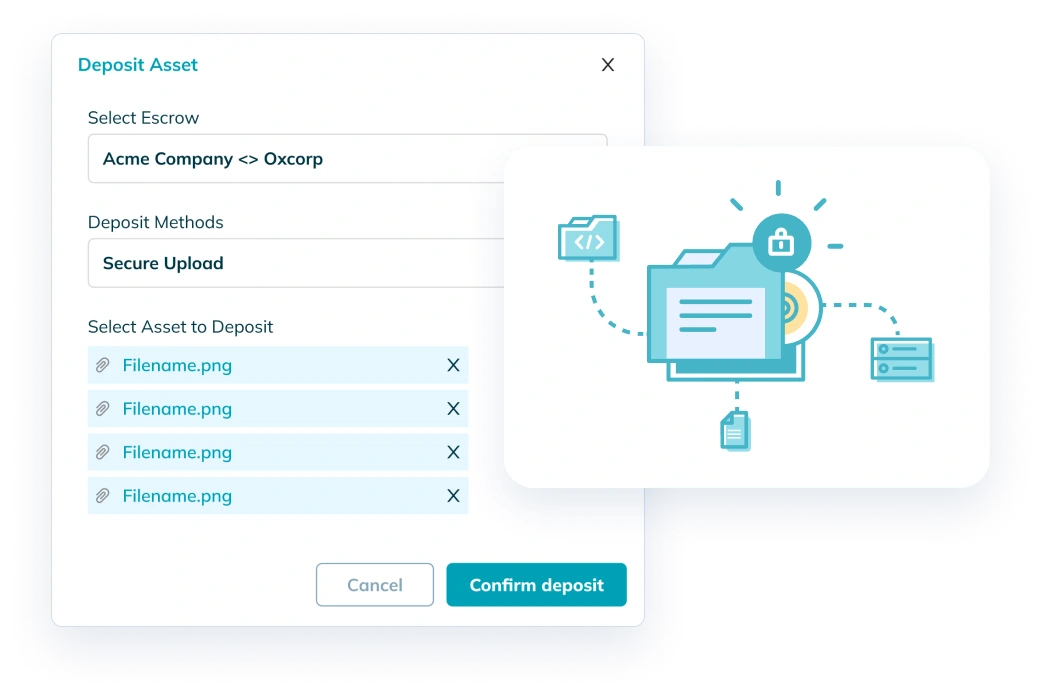

Sie können alles natürlich auch manuell machen und dazu unseren sicheren „Ordner hochladen“-Prozess verwenden.

Unser „Ordner für Manuelles Hochladen“-System bietet Ihnen auch eine sichere Möglichkeit für die Hinterlegung Ihrer Anmeldedaten-Informationen. Laden Sie dazu einfach Ihre Vermögenswerte hoch und wir werden dann den Rest für Sie übernehmen!

Ist Ihr Bedarf noch nicht dabei?

Unser Team wird Sie gerne unterstützen und Ihren Bedarf und individuellen Anlass mit Ihnen besprechen!

Kontaktieren Sie uns

Branchenführende Funktionen zu garantierten Bestpreisen.

Sie müssen keine Bank ausrauben, um Ihre Vermögenswerte mit einer unübertroffenen Sicherheit, Skalierbarkeit und Verfügbarkeit schützen zu können.

Wir glauben daran, dass wir unsere Kunden dort treffen, wo sie gerade stehen. Erzählen Sie uns etwas über Ihren Anlass und wir werden ein individuelles Angebot für Sie erstellen, dass auf Ihren speziellen Bedarf abgestimmt ist.

Sichere Speicherung in den besten Rechenzentren

Wir arbeiten im Rahmen der Sicherheitsnorm ISO27001. Die Zertifizierungen unserer Rechenzentren:

ISO27001 Datensicherheit

Unsere Rechenzentren befolgen die höchsten Sicherheitsstandards und Sicherheitsrichtlinien. Sicherheit hat für uns immer höchste Priorität.

Ende-zu-Ende-Verschlüsselung

Ihre Daten sind bei uns immer sicher. Das gilt sowohl für die Übertragung als auch für alle restlichen Vorgänge mit einer AES-256 / -512-Verschlüsselung.

Hinterlegungsprüfung / -protokolle

Überprüfen Sie die Hinterlegungshistorie in Ihrem Konto.

Sicheres Hochladen von Ordnern

Wenn Sie das manuelle Hochladen bevorzugen, bietet Ihnen unser „Ordner hochladen“-System selbstverständlich auch eine sichere Möglichkeit für die Hinterlegung Ihres Quellcodes.

DSGVO-Compliance (Erweiterung (Add-on))

Wenn Ihre Hinterlegungen DSGVO-bezogene Daten enthalten, brauchen Sie wahrscheinlich eine Datenverarbeitungsvereinbarung und die dazugehörigen Dienstleistungen.

HIPAA-Compliance (Erweiterung (Add-on))

Wenn Ihre Hinterlegungen HIPAA-bezogene Daten enthalten, brauchen Sie wahrscheinlich eine Datenverarbeitungsvereinbarung und die dazugehörigen Dienstleistungen.

Häufig gestellte Fragen

-

Was ist Anmeldedaten-Escrow?

- Anmeldedaten-Escrow ist eine Dienstleistung, die es Unternehmen ermöglicht, ihre Anmeldeinformationen, Passwörter und andere sensible Authentifizierungsinformationen sicher bei einem Drittanbieter-Escrow-Agenten wie Codekeeper zu speichern. Dieser Dienst wird verwendet, um Unternehmen vor dem Verlust des Zugriffs auf wichtige Systeme und Anwendungen zu schützen, falls die ursprünglichen Anmeldeinformationen verloren gehen, gestohlen oder anderweitig unzugänglich werden.

-

Warum brauche ich Anmeldedaten-Escrow?

- Unternehmen verwenden Anmeldedaten-Escrow, um sicherzustellen, dass sie immer Zugriff auf ihre wichtigen Systeme und Anwendungen haben, selbst wenn die ursprünglichen Anmeldeinformationen verloren gehen oder gestohlen werden. Dies kann besonders wichtig für Unternehmen sein, die auf Cloud-basierte Dienste angewiesen sind, da es schwierig oder unmöglich sein kann, auf diese Dienste ohne die richtigen Anmeldeinformationen zuzugreifen.

-

Wie funktioniert Anmeldedaten-Escrow?

- Um Anmeldedaten-Escrow nutzen zu können, müssen Unternehmen zunächst die Systeme und Anwendungen identifizieren, für die sie ihre Anmeldeinformationen speichern möchten. Sie arbeiten dann mit Codekeeper zusammen, um eine Escrow-Vereinbarung zu erstellen, die die Vertragsbedingungen für die Speicherung und Freigabe der Anmeldeinformationen erläutert. Sobald die Vereinbarung abgeschlossen ist, stellt das Unternehmen Codekeeper seine Anmeldeinformationen zur Verfügung, die sicher gespeichert werden, bis sie benötigt werden.

-

Was sind die Vorteile von Anmeldedaten-Escrow?

- • Sicherheit : Ein Anmeldedaten-Escrow bietet eine sichere Möglichkeit, sensible Informationen wie Kennwörter und kryptografische Schlüssel zu speichern und sie vor unbefugtem Zugriff oder Diebstahl zu schützen.

• Notfallwiederherstellung : Im Falle eines verlorenen oder vergessenen Passworts bietet ein Anmeldedaten-Escrow eine Möglichkeit, den Zugriff auf wichtige Systeme und Anwendungen abzurufen und wiederherzustellen.

• Geschäftskontinuität : Wenn ein Mitarbeiter ein Unternehmen verlässt oder aus anderen Gründen nicht verfügbar ist, kann ein Anmeldedaten-Escrow sicherstellen, dass wichtige Geschäftsprozesse ohne Unterbrechung fortgesetzt werden können.

• Compliance : Ein Anmeldedaten-Escrow kann Unternehmen dabei helfen, Sicherheits- und Datenschutzbestimmungen einzuhalten, indem er eine sichere Methode zum Speichern und Verwalten sensibler Informationen bietet.

• Gewissheit : Durch die Verwendung eines Anmeldedaten-Escrows können Privatpersonen und Unternehmen darauf vertrauen, dass ihre sensiblen Informationen sicher gespeichert sind und bei Bedarf abgerufen werden können."" -

Welche Arten von Materialien können in einem Anmeldedaten-Escrow hinterlegt werden?

- Beim Anmeldedaten-Escrow werden in der Regel sensible Informationen im Zusammenhang mit der Identität und Authentifizierung einer Person gespeichert, wie Passwörter, kryptografische Schlüssel, Sicherheitstoken, biometrische Daten und andere Formen von Anmeldedaten, die zur Nutzung von Computersystemen, Anwendungen und Netzwerken verwendet werden..

-

Was kostet Anmeldedaten-Escrow?

- Die Preise beginnen bei $99 pro Monat. Weitere Informationen finden Sie in unseren Preisoptionen hier vereinbaren.

-

Was sind die unterstützten Integrationen?

- Wir unterstützen über 50 beliebte Entwicklerplattformen und Integrationen. Sie können sich die Liste der verfügbaren Integrationen ansehen hier vereinbaren.

-

Wie fange ich mit Anmeldedaten-Escrow an?

- Um mit Anmeldedaten-Escrow anzufangen, können Sie eine Demo mit einem unserer Experten buchen oder direkt unsere Preisoptionen erkunden hier vereinbaren.

-

Was passiert mit meinen im Escrow hinterlegten Materialien, wenn Codekeeper sein Geschäft aufgibt?

- Codekeeper verfügt über Notfallpläne, um sicherzustellen, dass Ihre im Escrow hinterlegten Materialien auch dann zugänglich bleiben, wenn unser Unternehmen nicht mehr in Betrieb ist.

-

Wie sicher sind die gespeicherten Vermögenswerte?

- Wir arbeiten innerhalb des ISO27001-Sicherheitsrahmens und unsere Rechenzentren sind mehrfach zertifiziert, um ein Höchstmaß an Sicherheit zu gewährleisten. Hinterlegte Vermögenswerte werden mit AES256 verschlüsselt, um die Sicherheit und Vertraulichkeit Ihrer Software-Vermögenswerte zu gewährleisten."

-

Kann ich meine bestehende Anmeldedaten-Escrow-Vereinbarung auf Codekeeper übertragen?

- Absolut! Wir sind hier, um Ihre Bedürfnisse zu unterstützen, stellen sicher, dass Ihre bereits bestehende Vereinbarung auf dem neuesten Stand ist, und implementieren alle zusätzlichen Änderungen, die während der Übertragungsphase erforderlich sind.

-

Hat Codekeeper Zugriff auf die im Escrow hinterlegten Inhalte?

- NEIN. Um die vollständige Sicherheit und die vollständige Integrität zu gewährleisten, werden die hinterlegten Materialien verschlüsselt und in einem automatisierten Prozess gespeichert.

-

Was sind einige Beispiele für Bedingungen zur Freigabe von Anmeldedaten-Escrow?

- Beispiele für Bedingungen zur Freigabe von Anmeldedaten-Escrow können Tod oder Arbeitsunfähigkeit, Eigentümerwechsel, Beendigung des Arbeitsverhältnisses, Unfähigkeit des Zugriffs auf Systeme und die Einhaltung gesetzlicher oder behördlicher Anforderungen sein. Die speziellen Bedingungen hängen von den Bedingungen der Anmeldedaten-Escrow-Vereinbarung zwischen dem Dokumenteneigentümer und Codekeeper ab.

-

Was passiert im Falle einer Freigabe?

- Sobald die Freigabebedingungen erfüllt sind, werden dem Empfänger die erforderlichen Vermögenswerte zur Verfügung gestellt.

Weitere Fragen anzeigen + Weniger Fragen anzeigen -

Wenn Sie weitere Fragen haben oder eine benutzerdefinierte Lösung benötigen, können Sie sich gerne an unser Kundenserviceteam wenden, um Unterstützung zu erhalten, indem Sie eine E-Mail an contact@codekeeper.co senden.

Einfach und automatisiert

Weitere wichtige Software-Vermögenswerte, die Sie schützen können

Automatische Hinterlegung aller Vermögenswerte, die Sie für eine schnelle Wiederherstellung brauchen werden, wie z. B. der Quellcode, Daten, Informationen und Konfigurationsskripte.

Quellcode-Escrow

Achten Sie darauf, dass der Quellcode als Teil Ihres Escrow hinterlegt wird, damit Sie ihn bei Bedarf erneut bereitstellen können.

Mehr InfosDaten

Die meisten Anwendungen benötigen Ihre Daten, um gut zu funktionieren. Hinterlegen Sie Datenbanken oder Backups, um sicherzustellen, dass Sie nicht den Überblick über Ihre Daten verlieren.

Mehr InfosDokumente

Hinterlegen Sie alle Arten von geistigem Eigentum, vertraulichen Informationen und anderen wichtigen Dokumenten.

Mehr InfosTechnologie und Designs

Nutzen Sie das Escrow, um das geistige Eigentum, das Sie entwickelt haben, zu hinterlegen.

Mehr Infos

Bereit zur Wiederherstellung

Mit dem Software-Escrow können Sie Ihre Software-Vermögenswerte sicher speichern, damit sie immer für eine schnelle Wiederherstellung bereit sind.

Schutz unternehmenskritischer Software-Vermögenswerte

Einfache Escrow-Verwaltung

Schnelle Wiederherstellung

Schon ab

$89/Monat

Diese Unternehmen haben die Kontinuität ihrer Software bereits gesichert.

Fangen auch Sie heute an?

Der Anmeldedaten-Escrow sichert die Informationen, die Sie für die Wiederherstellung benötigen, wenn ein Lieferant Ihnen keinen Zugriff mehr auf Ihre Anwendungen, die Sie für Ihren Geschäftsbetrieb mit einem unabhängigen Drittanbieter brauchen, gewähren kann oder diese nicht mehr unterstützt.

Los geht'sGarantiert bester Preis

Keine versteckten Kosten

Introduction to Software-Escrow: A Guide

E-Book

12 Seiten

Lernen Sie, wie Software-Escrow Ihnen dabei hilft, Risiken zu vermeiden und Ihr Ziel zu erreichen - kritische Systeme sind unter keinen Umständen betroffen.

Leitfaden herunterladen

Ein Gespräch mit unseren Experten

Vereinbaren Sie einen Termin mit einem unserer Berater, um eine personalisierte Demo zu erhalten und Ihre individuellen Bedürfnisse zu besprechen. Stellen Sie uns alle Ihre rechtlichen, technischen und sonstigen Fragen!

Demo buchen