Actifs d’entiercement de logiciel

Entiercement de données

Les systèmes critiques contiennent également des données critiques. En incluant les données dans votre stratégie d’entiercement, vous vous assurez de ne jamais perdre d’informations cruciales à récupérer.

Ou explorez nos

Options de tarification

Plateformes prises en charge

Pourquoi ne pas faciliter l’entiercement d'une base de données ?

Dépôts manuels qui prennent du temps

Procédures de dépôt complexes

Heures de travail supplémentaires pour les développeurs

Versions de dépôt obsolètes et incomplètes

Référentiels déposés manquants, incorrects et erronés

Plateforme de gestion du code source non prise en charge

Pourquoi nos clients ont choisi Codekeeper

Entiercement de données

Les développeurs nous adorent

Un système entièrement automatisé qui est intégré aux outils que les développeurs utilisent quotidiennement.

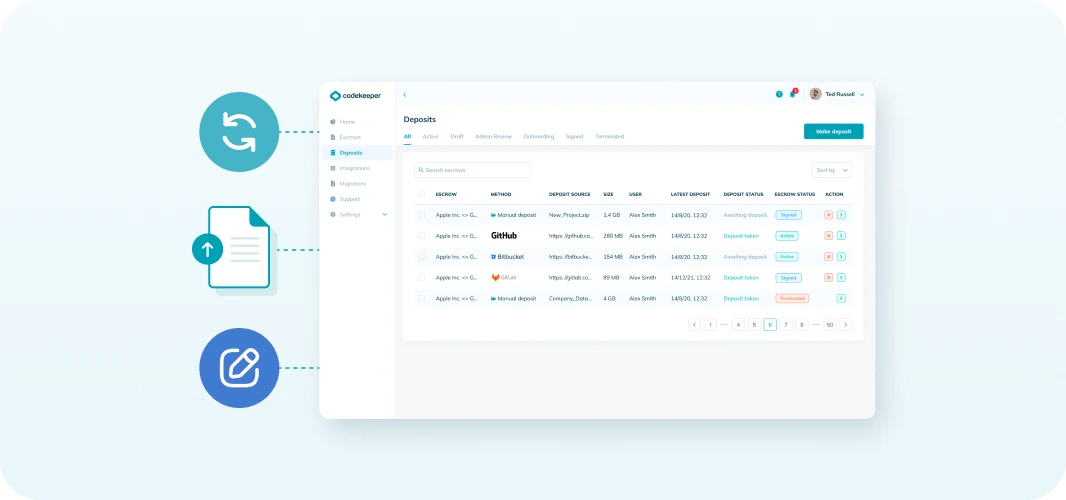

Dépôts simplifiés

Il n'est pas nécessaire de gérer les versions ou d'organiser manuellement les référentiels. Grâce à notre interface utilisateur simplifiée, vous pouvez les ajouter et les gérer facilement.

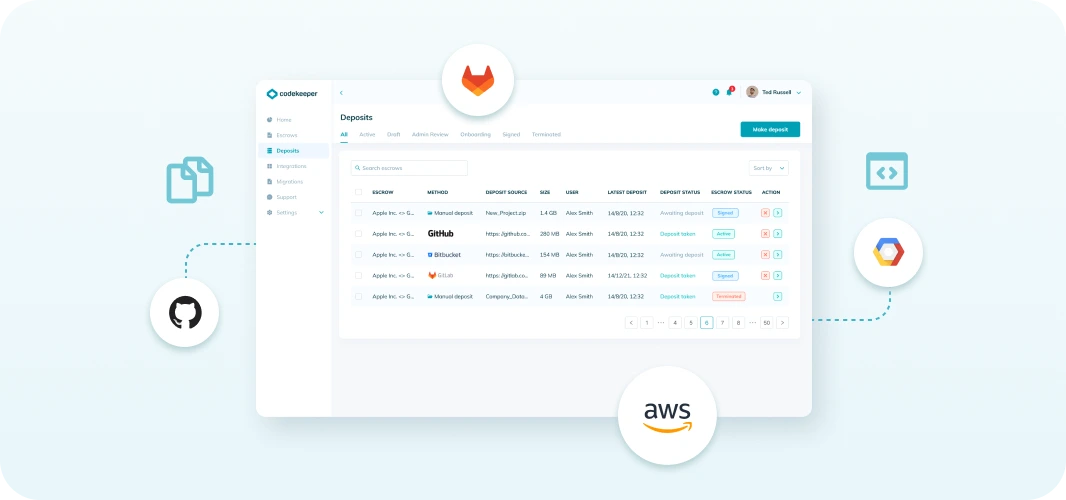

Bibliothèque d’intégrations

Les versions déposées les plus récentes datent toujours de moins de 24 heures, sont chiffrées de bout en bout par AES256 et entièrement automatisées. Nous prenons en charge plus de 50 intégrations !

De nombreux modules complémentaires disponibles

Vous avez besoin de stockage local ? Ou d’un accord de traitement des données pour le RGPD/l’HIPAA ? Pas de problème !

Faites-nous vérifier et certifier les dépôts.

Fonctionnement

L’entiercement de dépôts de données ou de bases de données à conserver est un processus simple. Codekeeper travaille directement avec les systèmes sur lesquels vous conservez actuellement le logiciel.

Intégrez la plateforme de votre choix

Nous prenons en charge la plupart des environnements disponibles sur le marché avec plus de 50 intégrations disponibles ! Voir toutes les intégrations

MySQL

Redis

PostgreSQL

Oracle Database

MongoDB

AWS RDS

Google Cloud

Azure

Pour les intégrations sans OAuth, nous fournissons des instructions simples à suivre et à configurer vous-même. Si vous avez besoin d’aide supplémentaire, vous pouvez nous contacter.

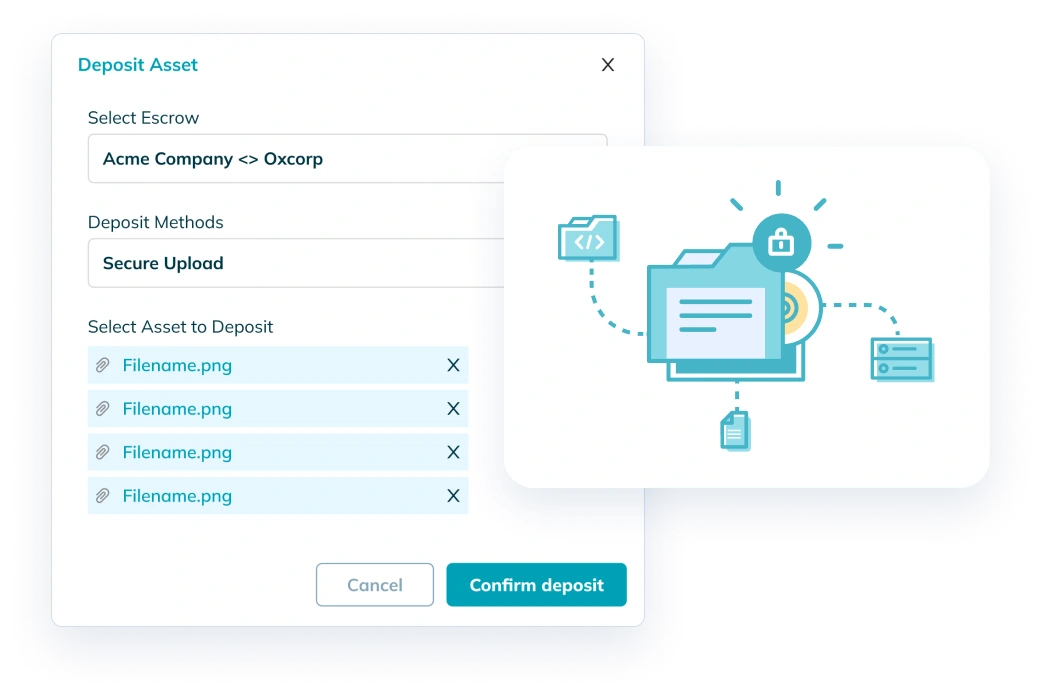

Ou utilisez notre dossier de téléchargement sécurisé pour réaliser des dépôts manuels

Si vous préférez le téléchargement manuel, notre système de dossier de téléchargement vous offre également un moyen sécurisé de déposer votre code source. Téléchargez simplement vos actifs et nous nous chargeons du reste !

Cela ne répond pas à vos besoins ?

Notre équipe est à votre disposition et prête à discuter avec vous de vos besoins et trouver une solution adaptée !

Contactez-nous

Des fonctionnalités de pointe au meilleur prix

Vous n’avez pas besoin de vous ruiner pour protéger vos actifs avec une sécurité, une évolutivité et une disponibilité inégalées.

Nous estimons que c'est à nous de nous adapter à la situation de nos clients. Faites-nous part de vos besoins actuels et nous vous enverrons une offre personnalisée.

Stockage en toute sécurité dans les meilleurs centres de données

Nous nous conformons au cadre de sécurité de la norme ISO 27001. Les certifications de nos centres de données :

Sécurité des données certifiée ISO 27001

Nos centres de données respectent les normes et les politiques de sécurité les plus strictes. La sécurité est toujours notre priorité absolue.

Chiffrement de bout en bout

Les données sont continuellement sécurisées, tant en transit qu’au repos, grâce au chiffrement AES 256/512.

Journaux/audits des dépôts

Consultez l’historique des dépôts sur votre compte.

Dossier de téléchargement sécurisé

Si vous préférez le téléchargement manuel, notre système de dossier de téléchargement vous offre également un moyen sécurisé de déposer votre code source.

Conformité RGPD (module complémentaire)

Si vos dépôts contiennent des données liées au RGPD, vous aurez probablement besoin d’un accord de traitement des données et de services connexes.

Conformité HIPAA (module complémentaire)

Si vos dépôts contiennent des données liées au HIPAA, vous aurez probablement besoin d’un accord de traitement des données et de services connexes.

Foire aux questions

-

Qu’est-ce que l’entiercement de données ?

- L’entiercement de données est un service qui permet aux entreprises de déposer des données critiques auprès d’un agent d’entiercement tiers comme Codekeeper pour les conserver. Il peut inclure tout type de données considérées comme précieuses ou essentielles pour les opérations d’une entreprise, telles que les dossiers clients, les données financières ou la propriété intellectuelle.

-

Comment fonctionne l’entiercement de données ?

- Une fois votre inscription réalisée, vous déposez une copie de vos données critiques auprès de Codekeeper. Nous stockons les données en toute sécurité et vous fournissons un accès à celles-ci selon les termes de votre contrat. Si certaines conditions prédéterminées sont remplies, telles qu’une interruption prolongée du service ou un changement de propriété ou de contrôle, nous libérons alors les données à une partie désignée, telle qu’un superviseur nommé par le tribunal ou un nouveau propriétaire de l’entreprise.

-

Quels sont les avantages de l’entiercement de données ?

- L’entiercement de données offre un certain nombre d’avantages, notamment la récupération rapide en cas de sinistre, la continuité des activités, une sécurité accrue, la conformité aux lois et réglementations pertinentes, la réduction des coûts, la confiance accrue des clients, le soutien d’experts et des arrangements flexibles. En déposant vos données auprès de Codekeeper, vous pouvez vous assurer que vos données critiques sont protégées et accessibles même en cas d’imprévus.

-

Quels types de données peuvent-ils être entiercées ?

- Tout type de données considérées comme critiques ou précieuses pour une entreprise peuvent être entiercées. Il peut s’agir de dossiers clients, de données financières, de propriété intellectuelle et d’autres informations sensibles..

-

Combien coûte l’entiercement de données ?

- Les tarifs de l’entiercement de données commencent à partir de $99 par mois. Pour plus de détails, vous pouvez explorer nos options de tarification ici.

-

Quelles sont les intégrations prises en charge ?

- Nous prenons en charge plus de 50 plateformes et intégrations de développeurs courantes. Vous pouvez consulter la liste des intégrations disponibles ici.

-

Comment commencer avec l’entiercement de données ?

- Pour commencer avec l’entiercement de données, vous pouvez réserver une démonstration avec l’un de nos experts ou explorer directement nos options de tarification ici.

-

Qu’advient-il de mes éléments entiercés si Codekeeper cesse ses activités ?

- Codekeeper a mis en place des plans de contingence pour garantir que vos éléments entiercés restent accessibles même dans l’éventualité où notre entreprise ne serait plus opérationnelle.

-

Quelle est la différence entre l’entiercement de code source et l’entiercement de données ?

- L’entiercement de code source et l’entiercement de données sont tous deux des types de contrats d’entiercement, mais ils ont des objectifs différents et concernent des types d’actifs différents. L’entiercement de code source est utilisé pour protéger les titulaires de licences logicielles contre le risque de défaillance du fournisseur, tandis que l’entiercement de données est utilisé pour fournir une copie de sauvegarde des données critiques en cas de perte ou de corruption.

-

Comment sont protégés les actifs stockés ?

- Nous nous conformons au cadre de sécurité de la norme ISO 27001 et nos centres de données possèdent plusieurs certifications garantissant le plus haut niveau de sécurité. Les actifs déposés sont chiffrés à l’aide de la norme AES256, qui garantit la sécurité et la confidentialité de vos actifs logiciels.

-

Puis-je transférer mon contrat d’entiercement de données existant à Codekeeper ?

- Absolument ! Nous sommes là pour répondre à vos besoins et nous assurerons que votre contrat préexistant est à jour et mettrons en œuvre les changements supplémentaires nécessaires lors de la phase de transfert.

-

Codekeeper a-t-il accès au contenu entiercé ?

- Non. Pour garantir une sécurité totale et une intégrité complète, les éléments entiercés sont chiffrés et stockés automatiquement.

-

Quelles peuvent être les conditions de libération de l’entiercement de données ?

- Les conditions de libération de l’entiercement de données peuvent inclure la faillite, l’interruption de service, le changement de contrôle, la résiliation des services et les procédures judiciaires. Les conditions spécifiques dépendront des termes du contrat d’entiercement de données entre le propriétaire des données et Codekeeper.

-

Que se passe-t-il en cas d’événement libératoire ?

- Une fois les conditions de libération remplies, les actifs nécessaires seront mis à la disposition du bénéficiaire.

Afficher plus de questions + Afficher moins de questions -

Si vous avez d’autres questions ou besoin d’une solution personnalisée, n’hésitez pas à contacter notre équipe de service client en envoyant un e-mail à contact@codekeeper.co.

Facile et automatisé

Autres actifs logiciels critiques que vous pouvez protéger

Dépôt automatisé de tous les actifs dont vous aurez besoin comme le code source, les données, les informations et les scripts de configuration, pour une récupération rapide.

Entiercement de code source

Assurez-vous que le code source soit entiercé afin que vous puissiez le redéployer si nécessaire.

En savoir plusDocuments

Déposez tous types de propriété intellectuelle, d’informations sensibles et d’autres documents essentiels.

En savoir plusTechnologie et conception

Utilisez l’entiercement pour déposer des données relevant de la propriété intellectuelle.

En savoir plusIdentifiants

L’un des aspects les plus importants de la reprise. Déposez des identifiants en toute simplicité.

En savoir plus

Préparation à la récupération

Entiercement de logiciel Stockez vos actifs logiciels en toute sécurité, prêts pour une récupération rapide

Protection des actifs logiciels critiques

Gestion facile du dépôt entiercé

Récupération rapide

À partir de

$89/mois

Ces entreprises ont déjà assuré la continuité de leurs logiciels.

Et vous, vous commencez quand ?

L’entiercement de logiciel permet de sécuriser et de récupérer le code source du logiciel dont vous avez besoin pour vos activités opérationnelles si un fournisseur n’est plus en mesure d’en fournir l’accès ou de le prendre en charge.

CommencerMeilleur prix garanti

Pas de frais cachés

Introduction to Software Escrow : A Guide

ebook

12 pages

Apprenez comment l’entiercement de logiciel peut vous aider à atténuer les risques et à garantir que les systèmes indispensables à votre mission d’entreprise ne soient pas affectés, quelles que soient les circonstances.

Télécharger le guide

Rendez-vous avec nos experts

Planifiez un rdv avec l’un de nos conseillers pour bénéficier d’une démonstration personnalisée et discuter de votre situation. Posez toutes vos questions juridiques, techniques et autres !

Réserver une démo