Protégez votre logiciel contre les catastrophes

Solutions de Sauvegarde de logiciel, Entiercement de logiciel, Entiercement de SaaS et Dépositaire de logiciels pour les éditeurs de logiciels et leurs clients.

Nous prenons en charge toutes les plateformes de développement courantes. Plus de 50 intégrations disponibles.

GitHub

Bitbucket

GitLab

Google

Cloud

Microsoft Azure

Amazon

Web

Services

Ou explorez nos

Options de tarificationPartenaire de confiance de ces grandes marques mondiales !

Vos opérations logicielles sont-elles menacées ?

Chaque année, 42 % des entreprises subissent des pertes dues à des menaces numériques.

Tout comme vous, elles se pensaient protégées.

Données en danger : étes-vous préparé ?

Ne laissez pas les temps d'arrêt perturber votre entreprise. Les pertes dues aux pannes de système coûtent en moyenne 5 600 € par minute. Ce n'est pas seulement un risque, c'est une réalité coûteuse quotidienne.

Une panne de système imprévue peut effacer des données critiques en quelques secondes.

La récupération après une perte de données implique souvent des processus complexes et chronophages.

Une récupération retardée entraîne l'insatisfaction des clients, la perte de revenus et des responsabilités pour votre entreprise.

Cyberattaques : un champ de bataille numérique

Avec 43 % des cyberattaques ciblant des entreprises comme la vôtre, la menace n'est pas seulement probable ; elle est imminente.

Un rançongiciel peut vous bloquer hors de vos propres systèmes, arrêtant vos utilisateurs et mettant en péril les données des clients.

Les incidents de piratage peuvent conduire au vol de code propriétaire et d'informations sensibles des clients.

Même une seule violation peut compromettre les données sensibles des clients et le code propriétaire.

Conformité et légalité : champs de mines réglementaires

Protégez votre entreprise et la confiance de vos clients. Avec des coûts moyens de non-conformité atteignant

14,8 millions d'euros, les enjeux dans ce paysage réglementaire sont incroyablement élevés.

Ne pas respecter les réglementations de protection des données peut entraîner de sévères pénalités financières et complications légales.

Les problèmes de conformité peuvent perturber les relations avec les clients et les délais des projets.

Vos clients comptent sur votre adhésion aux normes de l'industrie pour garantir que leurs projets sont légalement sécurisés et conformes.

Vous vous demandez quel est votre profil de risque en cas de catastrophe ?

Utilisez notre rapport d'évaluation des risques gratuit pour comprendre votre situation de risque numérique.

Chez Codekeeper, nous savons à quel point vos données et vos systèmes logiciels sont essentiels pour votre entreprise.

Nous comprenons l’anxiété et les pertes potentielles auxquelles vous êtes confronté lorsque vous pensez à d’éventuelles catastrophes.

Notre équipe d’experts utilise des technologies de pointe pour s’assurer que votre entreprise récupère ou ne soit même pas affectée en cas de catastrophe numérique.

Avec plus d’une décennie d’expérience dans la reprise après sinistre, Codekeeper a aidé d’innombrables entreprises à sauvegarder leurs actifs et opérations numériques les plus précieux.

Vos actifs logiciels critiques ne devraient jamais être en danger.

Ces entreprises ont déjà assuré la continuité de leurs logiciels. Et vous, vous commencez quand ?

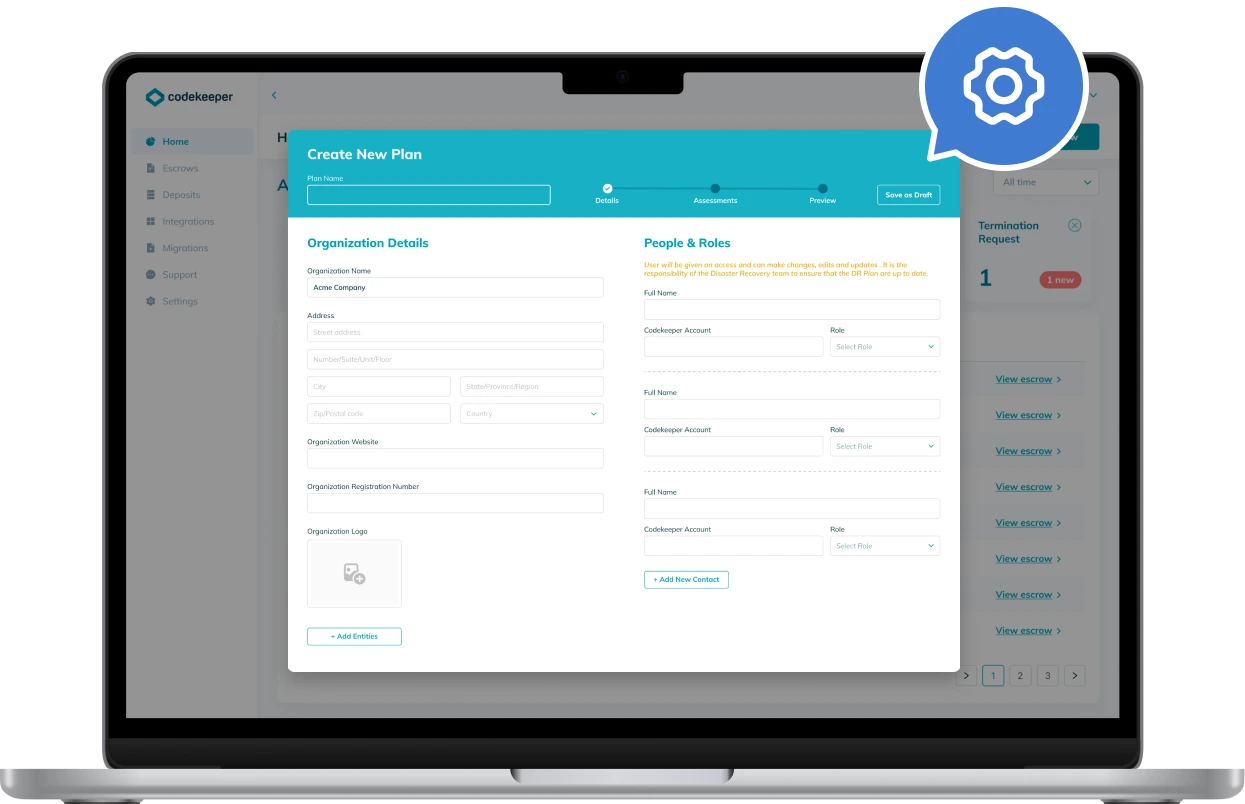

Votre plan d’action

Votre feuille de route pour un logiciel à l’épreuve des catastrophes avec Codekeeper :

Étape 1 : évaluation rapide des risques

Évaluez instantanément les risques liés à vos logiciels grâce à notre outil gratuit et convivial.

Étape 2 : expertise sur mesure

Recevez un plan de récupération sur mesure en appelant nos experts.

Étape 3 : mise en œuvre simple

Invitez votre équipe et vos fournisseurs à profiter de notre plateforme, en activant votre protection depuis nos intégrations automatisées.

Obtenez notre modèle de rapport d'évaluation des risques gratuit.

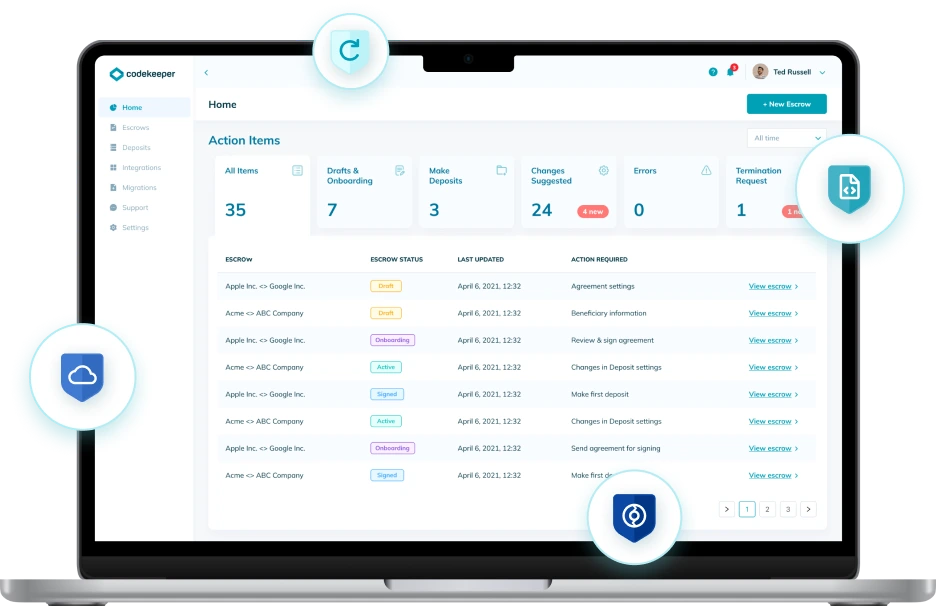

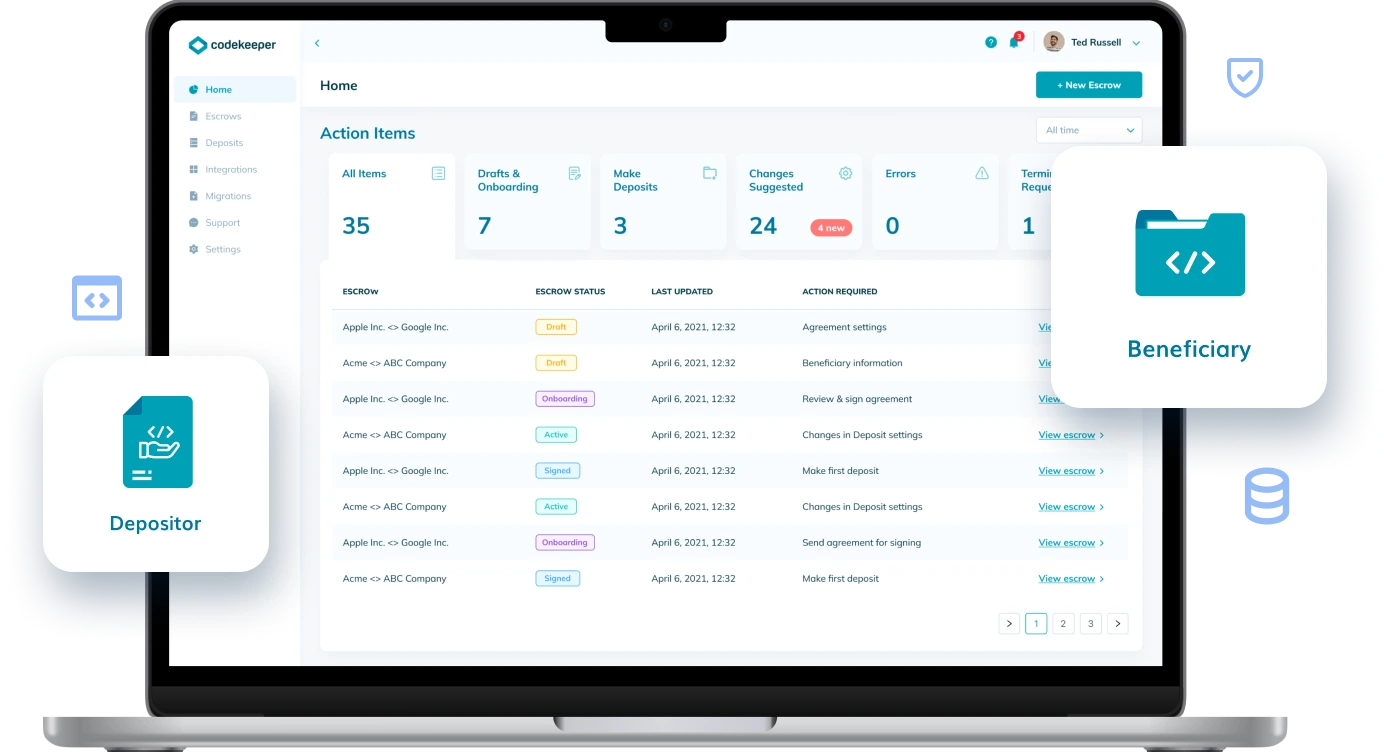

Simplifier la récupération après sinistre

Une plateforme centralisée pour gérer tous vos besoins de récupération après sinistre pour les entreprises de logiciels et leurs clients.

En savoir plus sur les solutions pour une récupération rapide et une continuité totale qui s'intègrent facilement à vos flux de travail et procédures existants.

Découvrir nos solutions

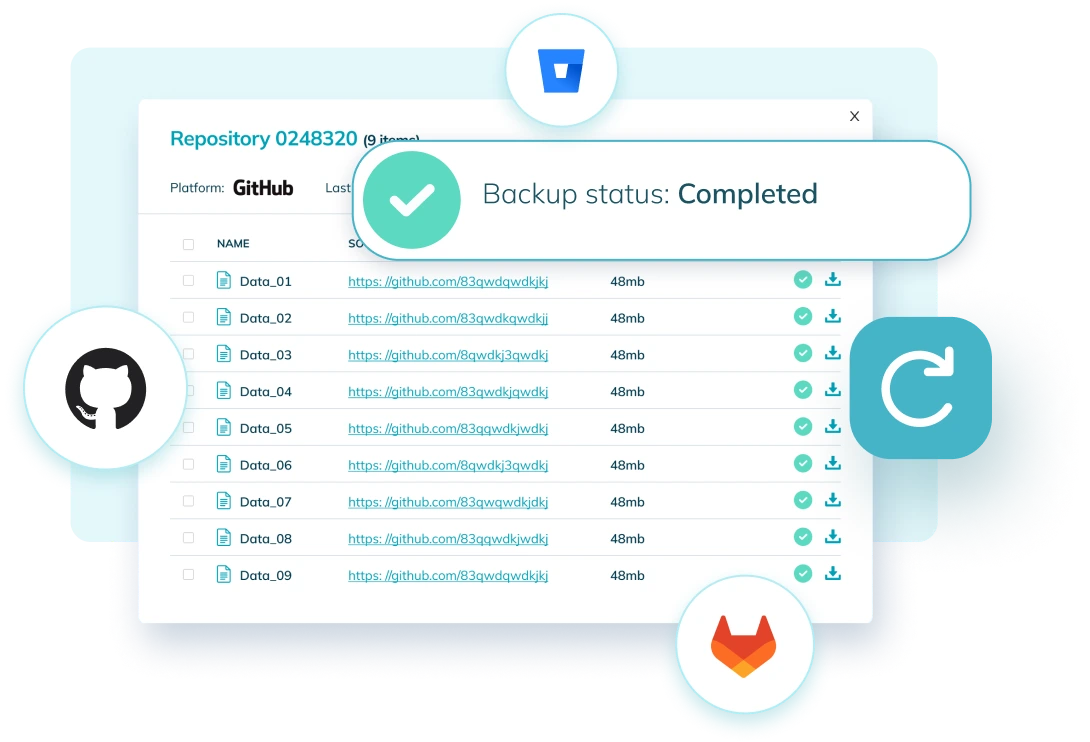

Sauvegarde de logiciel

Stockez en toute sécurité le code source des applications qui sont au cœur de votre organisation.

Sauvegardes de code source entièrement automatisées

Intégrations avec toutes les principales plateformes de développement de logiciels

Dépôts illimités

À partir de

$59 par mois

Entiercement de logiciel

Stockez en toute sécurité vos actifs logiciels, prêts pour une récupération rapide en cas de problème.

Version la plus récente toujours déposée dans les 24 heures

Contrat d'entiercement de logiciel inclus, y compris les révisions juridiques

Plus de 50 intégrations disponibles

Chiffrement sécurité par AES256

À partir de

$89per application par mois

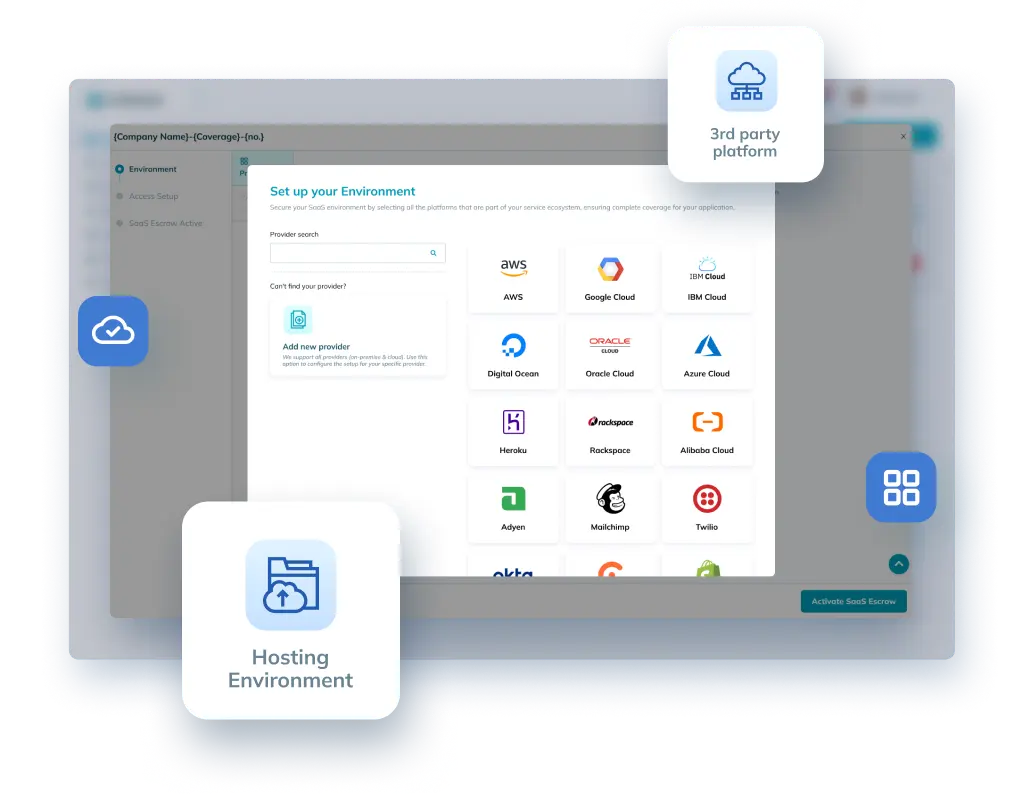

Entiercement de SaaS

Protection de niveau supérieur pour les applications natives du cloud. Assurez-vous que vos systèmes restent en ligne en cas de catastrophe.

Nous maintenons vos applications en fonctionnement pour vos utilisateurs

Prise en charge de tout environnement d'hébergement

Prise en charge des services tiers et des dépendances

À partir de

$189per application par mois

Conservation de logiciel

Vos responsabilités concernant vos données ne se terminent pas, même si votre entreprise fait faillite. Notre service couvre l'intégralité du cycle de vie de la gestion de vos données pour une conformité et un contrôle complets.

Nous gérons vos données lorsque vous ne le pouvez pas

Prise en charge pour toutes les principales plateformes et services

Conformité garantie et protection des actifs

En savoir plus

Le risque : un désastre numérique pourrait être irrémédiable

De nos jours, un seul désastre numérique peut conduire à la faillite…

Vous ne pouvez pas vous permettre d’attendre plus longtemps en espérant que cela ne vous arrivera pas.

Perte de revenus

Chaque minute d’arrêt vous fait perdre en moyenne 5 600 $.

Répercussions juridiques

Vous pourriez avoir à faire face à des défis juridiques et réglementaires en l’absence de solutions adéquates.

Intégrité des données compromise

Une violation peut irrémédiablement ternir la confiance que vos clients ont en vous.

Les risques que vous pouvez éviter dès aujourd’hui !

Les entreprises modernes évoluent à un rythme effréné et vos systèmes logiciels sont d’une importance capitale. Ne vous laissez pas surprendre par une catastrophe alors que vous pouvez éviter ces risques facilement.

Risque de contrepartie

Faillite

Vol de données

Poursuites judiciaires

Temps d’arrêt non planifié

Événements catastrophiques

Problèmes de récupération des sauvegardes

Fausse déclaration

Piratage

Ransomware

Sabotage

Et bien d’autres

Un logiciel à l’épreuve des catastrophes

"Imaginez un paysage commercial libéré de la menace des catastrophes de données, fortifié par les solutions de résilience Codekeeper."

Pour les éditeurs

de logiciel :

Une assurance adaptée aux entreprises :

Améliorez la résilience de votre infrastructure à un niveau professionnel.

Une sécurité axée sur le client :

Offrez une sécurité impénétrable, en vous assurant que les données de vos clients restent inviolables.

Harmonisation réglementaire :

Respectez les normes industrielles en toute confiance, en évitant les problèmes de conformité.

Pour les clients

de logiciels :

Excellence opérationnelle garantie :

Atteignez et maintenez une performance opérationnelle optimale, quel que soit le défi à relever.

Continuité des activités :

Protégez vos opérations commerciales en garantissant une expérience client sans faille.

Préparation à la conformité :

Apprenez à naviguer le paysage de la conformité en toute simplicité et précision.

Ensemble, nous redéfinissons la sécurité numérique et donnons à votre entreprise les moyens de prospérer dans un écosystème numérique imprévisible.

Rejoignez ces entreprises et protégez la vôtre dès aujourd’hui

Commencer

Commencer

Meilleur prix garanti

Pas de frais cachés

Lu ailleurs…

Quelques avis publiés sur le web.

Excellent service. Il s’agit sans aucun doute de la meilleure façon de procéder, tant pour vous que pour le client.

Codekeeper est un nouveau service permettant de créer des contrats d’entiercement de code, en précisant les circonstances juridiques dans lesquelles le code source peut être consulté.

L’entiercement de code source est un excellent service que TOUS les développeurs qui travaillent sous contrat avec des clients devraient considérer.

Foire aux questions

-

Qu’est-ce que Codekeeper ?

- Codekeeper fournit des solutions de sauvegarde de logiciel, d'entiercement de logiciel, d'entiercement de SaaS et de conservation de données adaptées aux entreprises. Nous sommes spécialisés dans les opérations logicielles de protection contre les catastrophes pour les entreprises et leurs clients, garantissant la continuité des activités et la conformité avec une technologie de pointe.

-

Comment les entreprises sont-elles protégées des menaces numériques avec Codekeeper ?

- Fort de plus d'une décennie d'expérience dans la reprise après sinistre, Codekeeper utilise une technologie de pointe pour protéger vos actifs numériques les plus précieux contre 42 % des pertes les plus courantes des entreprises dues aux menaces numériques. Vous avez ainsi la garantie que vos opérations reprennent ou ne soient pas affectées par des catastrophes numériques.

-

Quelles sont les solutions proposées par Codekeeper ?

- Codekeeper propose une suite complète de solutions comprenant des services de sauvegarde de logiciel, d'entiercement de logiciel, d'entiercement de SaaS et de conservation de données, conçus pour que vos actifs logiciels résistent à l'épreuve des catastrophes et que vos opérations soient sécurisées et conformes.

-

Comment puis-je évaluer mes risques logiciels avec Codekeeper ?

- Vous pouvez évaluer instantanément votre paysage de risques logiciels à l’aide de notre outil gratuit et convivial. Il s'agit de la première étape de notre feuille de route pour parvenir à un logiciel à l'épreuve des catastrophes, vous offrant une vérification rapide des risques de votre situation actuelle.

-

Quel est le processus pour utiliser les services Codekeeper ?

- Notre processus est simple et adapté à vos besoins : (1) évaluez instantanément vos risques avec notre outil, (2) obtenez un plan de récupération sur mesure en un seul appel avec nos experts, et (3) mettez en œuvre votre plan facilement grâce à nos intégrations automatisées qui vous permettent d'inviter votre équipe et vos fournisseurs.

-

Comment Codekeeper assure-t-il la conformité et la sécurité de ses clients ?

- Codekeeper garantit la conformité et la sécurité en proposant des solutions alignées sur les normes de l'industrie, offrant une résilience de niveau entreprise, une sécurité impénétrable pour les données des clients et une préparation à la conformité pour faire face à toutes les situations simplement.

-

Quels sont les secteurs qui bénéficient le plus des solutions de Codekeeper ?

- Nos solutions sont conçues pour toute entreprise dépendante d'actifs numériques, notamment celles des secteurs de la finance, de la santé, du gouvernement, de la défense, etc. Nous accordons une attention particulière aux exigences de traitement des données et de conformité qui restent critiques même dans des scénarios de catastrophe.

-

Codekeeper peut-il m'aider si mon fournisseur tombe en panne ?

- Oui, les solutions de Codekeeper sont conçues pour maintenir la continuité opérationnelle et la conformité, même en cas de panne d'un fournisseur, en garantissant que vos exigences en matière de logiciels et de gestion de données sont entièrement couvertes, sans interruption.

-

Pourquoi est-il important d’avoir un plan de reprise après sinistre ?

- Un plan de reprise après sinistre est crucial pour éviter la perte de revenus, qui peut atteindre en moyenne 5 600 $ pour chaque minute d'indisponibilité, atténuer les répercussions juridiques et réglementaires et protéger l'intégrité des données clients, préservant ainsi la confiance et l'excellence opérationnelle de votre entreprise.

-

Comment rejoindre les entreprises déjà protégées par Codekeeper ?

- Pour rejoindre le nombre croissant d'entreprises sécurisées par Codekeeper, commencez par utiliser notre outil gratuit de planification de reprise après sinistre pour surveiller vos actifs, identifier les risques et structurer des mesures d'atténuation. Contactez-nous pour discuter davantage de la manière dont nos solutions peuvent être adaptées à vos besoins.

Afficher plus de questions + Afficher moins de questions -

Vous n’avez pas trouvé la réponse que vous cherchiez ? Contactez-nous

Planification de la récupération après sinistre

Utilisez notre outil gratuit de planification de reprise après sinistre pour surveiller vos actifs, identifier les risques et structurer les mesures d’atténuation. Le tout depuis un seul tableau de bord.

Boîte à outils de planification de la récupération après sinistre

Inscrivez-vous gratuitement et commencez à planifier votre approche dès aujourd'hui.

Liste des actifs d'information

Systèmes de gestion des données internes et externes

Registre des risques (à utiliser pour votre ISO27001/SOC2)

Méthodes d'atténuation des risques