Les solutions d’entiercement de logiciel en détail

Préparation à la continuité

Vous pouvez continuer à utiliser la ou les applications déployées même en cas de défaillance de votre fournisseur de logiciel. Vous avez accès au code source pour pouvoir réaliser des mises à jour et activités de maintenance.

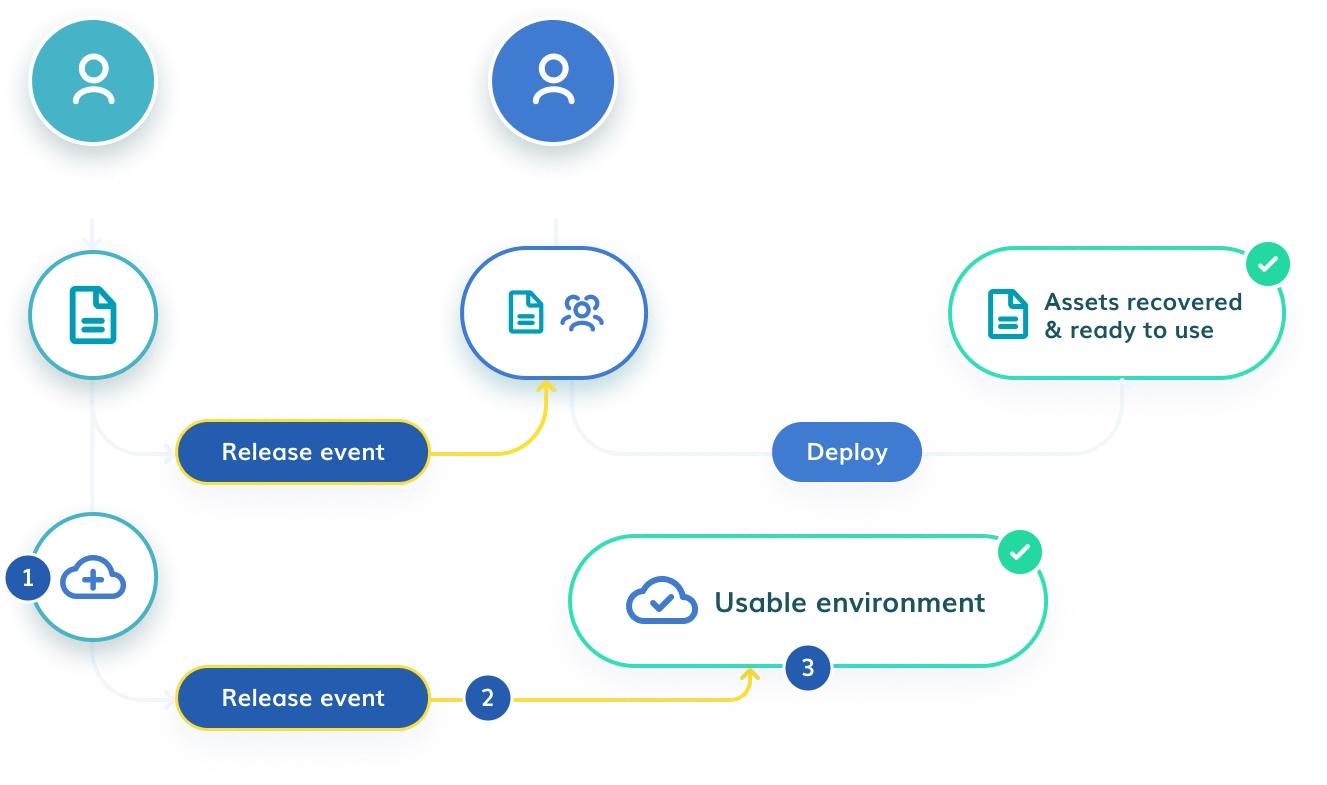

Fonctionnement

Il s’agit d’un processus simple en trois étapes qui permet de stocker et de libérer les actifs requis lorsque vous en avez besoin après un événement libératoire.

Actifs stockés et environnement hébergé

Accès à la libération

Utilisation immédiate de l’environnement déployé

Préparation à la continuité

Qui fait quoi ?

| Responsabilité | Déposant | Codekeeper | Bénéficiaire |

|---|---|---|---|

| Prépare les éléments entiercés: code source, données, documents, scripts de déploiement, identifiants, etc. | - | - | |

| Accède à l’environnement d’hébergement des dépôts et aux dépendances tierces. | - | - | |

| Récupère le dépôt et stocke les éléments | - | - | |

| Met à jour les éléments entiercés | - | - | |

| Stocke les éléments à jour | - | - | |

| Valide les conditions de libération | - | - | |

| Libère les éléments entiercés | - | - | |

| Utilise l’environnement déployé (pas de temps d’arrêt) | - | - | |

| Redéploie les éléments pour maintenance | - | - | |

| Aide au redéploiement et à la maintenance | - | - |

Préparation à la continuité

Assistance à la récupération et à la continuité

À votre disposition en cas de besoin !

Codekeeper dispose d’un réseau de spécialistes du secteur qui peuvent vous aider même lorsque votre logiciel est très spécifique, voire unique à votre entreprise.

Les héros de la récupération

En interne, nous les appelons nos héros de la récupération. Ils peuvent vous aider: au redéploiement, à la maintenance, à la migration des données et à bien d’autres services dont vous pouvez avoir besoin pour récupérer suite à la libération d’un logiciel.

Préparation à la continuité

Entiercement de SaaS

Toutes les fonctionnalités d’entiercement de logiciel pour que vous puissiez également assurer la maintenance des applications déployées.

Protection de l’environnement d’hébergement

Les applications utilisées sont comprises dans l’entiercement. Les dépendances tierces sont également incluses.

Récupération immédiate

Pas de temps d’arrêt car les applications utilisées sont protégées par l’entiercement.

Quelle est la différence entre récupération et continuité ?

| Comparaison des fonctionnalités | |

|

|---|---|---|

| Propriété intellectuelle sécurisée et stockée (code source, données, etc.) | ||

| Contrat d’entiercement valide | ||

| Procédure juridique en cas d’événement libératoire | ||

| Dépôts automatisés et actualisés | ||

| Intégration dans les flux de travail des développeurs (aucun codage requis) | ||

| Préparation à la récupération | ||

| Protection des environnements d’hébergement | ||

| Sous-services tiers inclus | ||

| Préparation à la continuité |

Vous avez des besoins qui ne figurent pas dans la liste ci-dessus ? Contactez notre Service client pour obtenir des solutions personnalisées.

Ces entreprises ont déjà assuré la continuité de leurs logiciels.

Et vous, vous commencez quand ?

L’entiercement de logiciel permet de sécuriser et de récupérer le code source du logiciel dont vous avez besoin pour vos activités opérationnelles si un fournisseur n’est plus en mesure d’en fournir l’accès ou de le prendre en charge.

CommencerMeilleur prix garanti

Pas de frais cachés

Introduction to Software Escrow : A Guide

ebook

12 pages

Apprenez comment l’entiercement de logiciel peut vous aider à atténuer les risques et à garantir que les systèmes indispensables à votre mission d’entreprise ne soient pas affectés, quelles que soient les circonstances.

Télécharger le guide

Rendez-vous avec nos experts

Planifiez un rdv avec l’un de nos conseillers pour bénéficier d’une démonstration personnalisée et discuter de votre situation. Posez toutes vos questions juridiques, techniques et autres !

Réserver une démo