Sichern und schützen Sie Ihre digitalen Vermögenswerte und stellen Sie sie wieder her

Gewährleisten Sie Geschäftskontinuität mit proaktiver Notfallwiederherstellungsplanung und -lösungen, alles auf einem zentralen Dashboard.

Die entscheidende Rolle der Notfallwieder- herstellung

In der heutigen digitalen Landschaft sind Daten nicht nur ein Vermögenswert; sie sind das Rückgrat Ihrer Geschäftsabläufe. Die Notfallwiederherstellungsplanung (DRP) ist unerlässlich, um Ihr Unternehmen vor Datenverlust zu schützen und die Geschäftskontinuität bei unvorhergesehenen Ereignissen sicherzustellen.

Ob Naturkatastrophen, Cyberangriffe oder Systemausfälle – ein robuster DRP bedeutet, dass Sie sich schnell erholen und Ausfallzeiten minimieren können.

Ob Naturkatastrophen, Cyberangriffe oder Systemausfälle – ein robuster DRP bedeutet, dass Sie sich schnell erholen und Ausfallzeiten minimieren können.

Holen Sie sich Ihr kostenloses Notfallwiederherstellungs-Toolkit

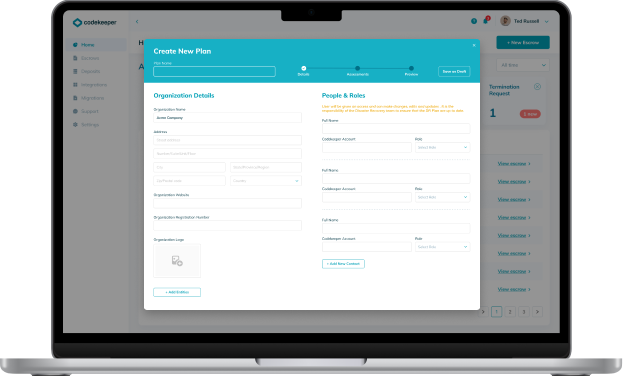

1. Liste

Beginnen Sie damit, alle geschäftskritischen Software-Vermögenswerte zu identifizieren, von denen Ihre Geschäftsabläufe abhängen.

Beginnen Sie damit, alle geschäftskritischen Software-Vermögenswerte zu identifizieren, von denen Ihre Geschäftsabläufe abhängen.

2. Bewerten

Bewerten Sie potenzielle Bedrohungen für jeden Vermögenswert und den Einfluss auf Ihre Abläufe.

Bewerten Sie potenzielle Bedrohungen für jeden Vermögenswert und den Einfluss auf Ihre Abläufe.

3. Planen

Entwickeln Sie eine Krisenmanagementstrategie, die auf Ihre einzigartigen Software-Vermögenswerte und Geschäftsbedürfnisse zugeschnitten ist.

Entwickeln Sie eine Krisenmanagementstrategie, die auf Ihre einzigartigen Software-Vermögenswerte und Geschäftsbedürfnisse zugeschnitten ist.

4. Sichern

Ergänzen Sie Ihre bestehenden Strategien mit fachkundiger Unterstützung und spezialisierten Notfallwiederherstellungslösungen.

Ergänzen Sie Ihre bestehenden Strategien mit fachkundiger Unterstützung und spezialisierten Notfallwiederherstellungslösungen.

Wie Notfallwiederherstellung Funktioniert

Nach der Grundlagenlegung mit einem soliden Notfallwiederherstellungsplan baut jede Schicht der Notfallwiederherstellung auf der vorherigen auf. Dieses mehrstufige Wiederherstellungssystem bereitet Ihr Unternehmen darauf vor, Notfälle zu bewältigen und unterstützt die Wiederherstellung und Kontinuität auf allen Betriebsebenen.

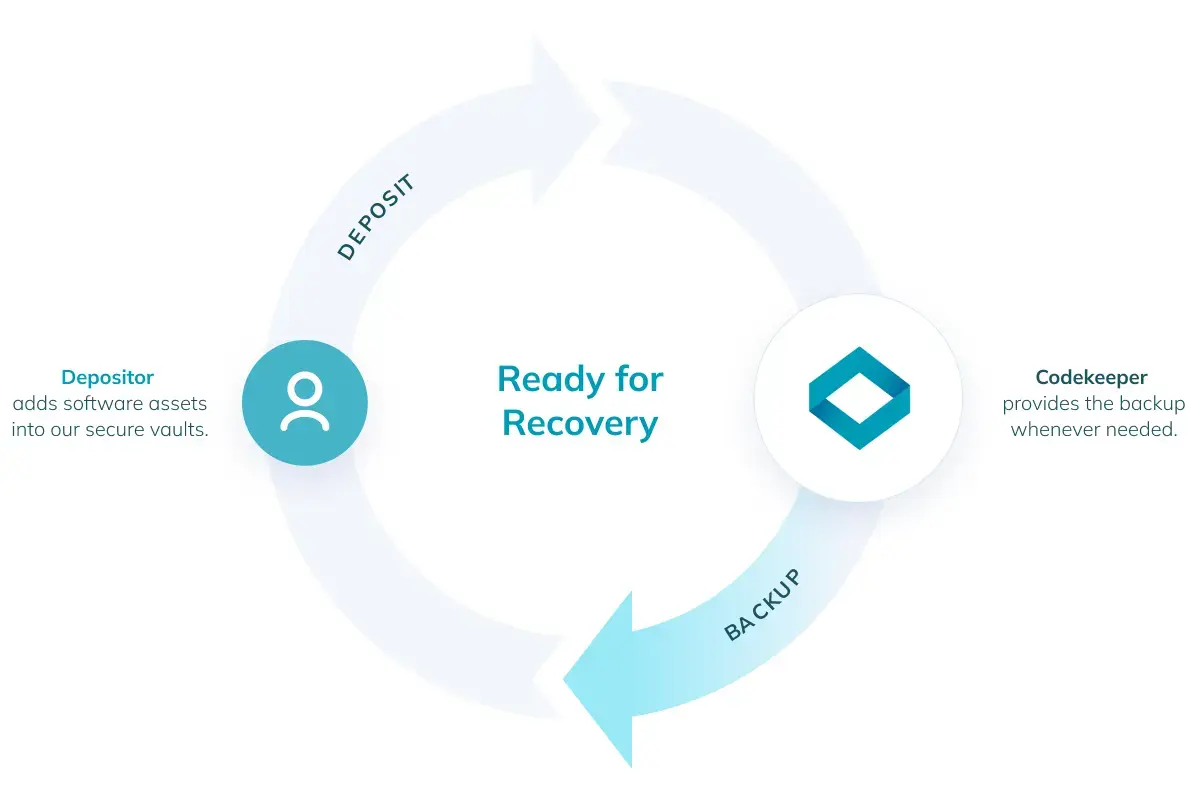

Backup für die interne Wiederherstellung

Aufbauend auf einem soliden Plan besteht die nächste Schutzschicht aus dem Backup für die interne Wiederherstellung. Diese Lösung konzentriert sich auf die Sicherung Ihrer internen Abläufe durch Erstellung sicherer Kopien aller geschäftskritischen Software-Vermögenswerte.

Regelmäßige Backups stellen sicher, dass Ihr Unternehmen im Katastrophenfall seine operativen Fähigkeiten schnell wiederherstellen kann, ohne erheblichen Datenverlust zu erleiden, und dabei auf die neuesten, unversehrten Daten zugreifen kann.

Regelmäßige Backups stellen sicher, dass Ihr Unternehmen im Katastrophenfall seine operativen Fähigkeiten schnell wiederherstellen kann, ohne erheblichen Datenverlust zu erleiden, und dabei auf die neuesten, unversehrten Daten zugreifen kann.

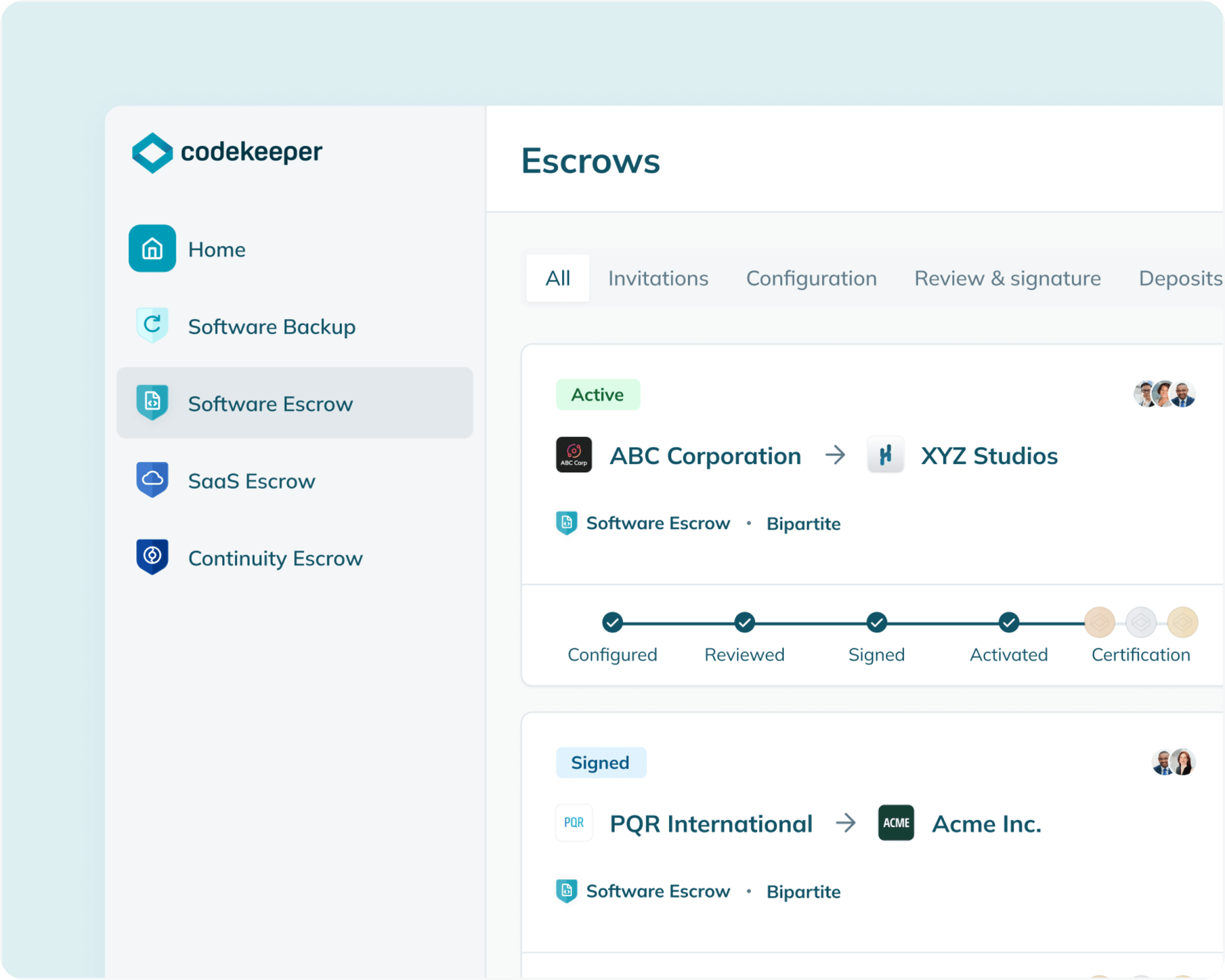

Software-Escrow für den Wiederherstellungsschutz des Kunden

Während Sie Ihren Wiederherstellungsplan erweitern, ist der nächste Schritt der Schutz nicht nur Ihrer eigenen Daten, sondern auch Ihrer Kundenbeziehungen.

Unsere Software-Escrow-Lösung ist für Unternehmen, die Software-Dienstleistungen für Kunden bereitstellen, unerlässlich. Sie stellt sicher, dass Ihre Kunden im Falle Ihrer Unfähigkeit, die Software zu unterstützen, weiterhin Zugriff auf die erforderliche(n) Technologie und Daten haben, um ihre Abläufe reibungslos fortzusetzen.

Diese Schutzschicht ist entscheidend für die Aufrechterhaltung von Vertrauen und die Einhaltung von Kundenverträgen.

Unsere Software-Escrow-Lösung ist für Unternehmen, die Software-Dienstleistungen für Kunden bereitstellen, unerlässlich. Sie stellt sicher, dass Ihre Kunden im Falle Ihrer Unfähigkeit, die Software zu unterstützen, weiterhin Zugriff auf die erforderliche(n) Technologie und Daten haben, um ihre Abläufe reibungslos fortzusetzen.

Diese Schutzschicht ist entscheidend für die Aufrechterhaltung von Vertrauen und die Einhaltung von Kundenverträgen.

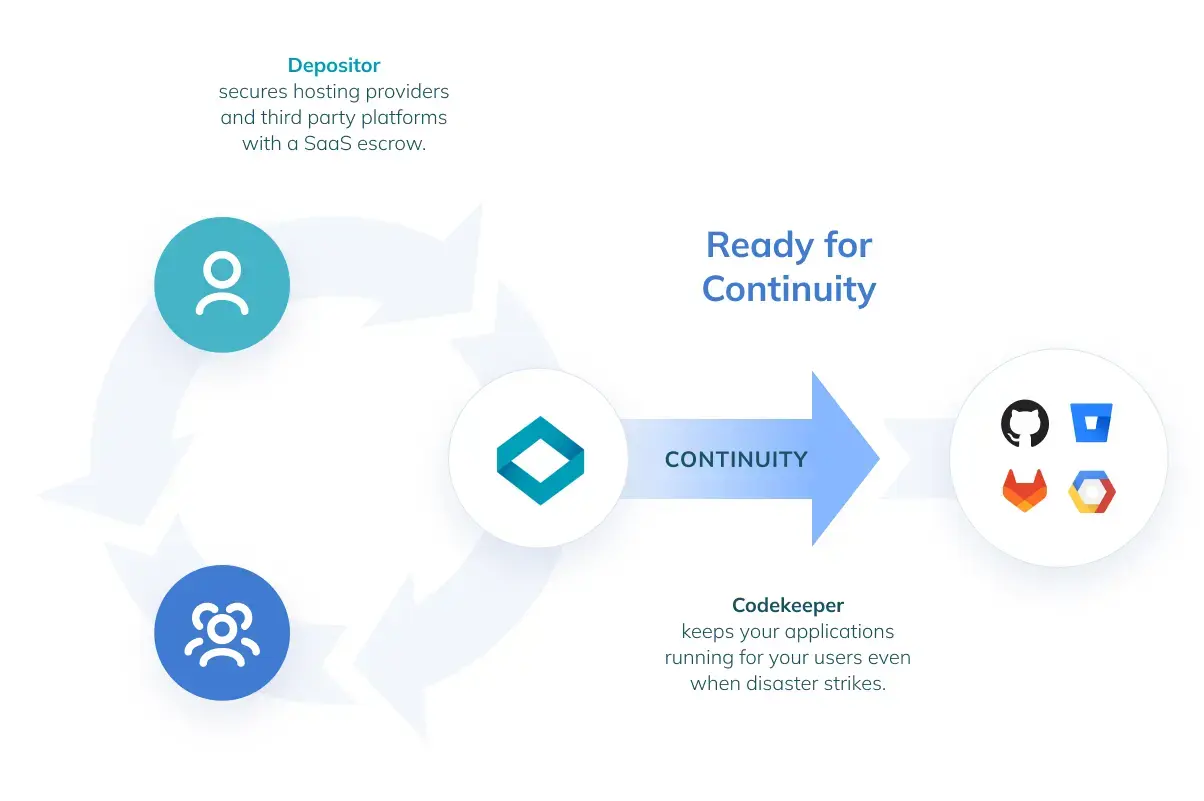

SaaS-Escrow für Kontinuitätsschutz

Für Unternehmen, die Software-as-a-Service (SaaS)-Plattformen bereitstellen, stellt unser SaaS-Escrow-Dienst sicher, dass Ihre Kunden auch bei Betriebsunterbrechungen weiterhin einen ununterbrochenen Service erhalten.

Diese Lösung bietet eine Kontingenz für die SaaS-Kontinuität und gibt den Kunden die Sicherheit, dass kritische Anwendungen und Daten immer verfügbar sind, wodurch sowohl die Benutzererfahrung als auch der Ruf des Unternehmens geschützt werden.

Diese Lösung bietet eine Kontingenz für die SaaS-Kontinuität und gibt den Kunden die Sicherheit, dass kritische Anwendungen und Daten immer verfügbar sind, wodurch sowohl die Benutzererfahrung als auch der Ruf des Unternehmens geschützt werden.

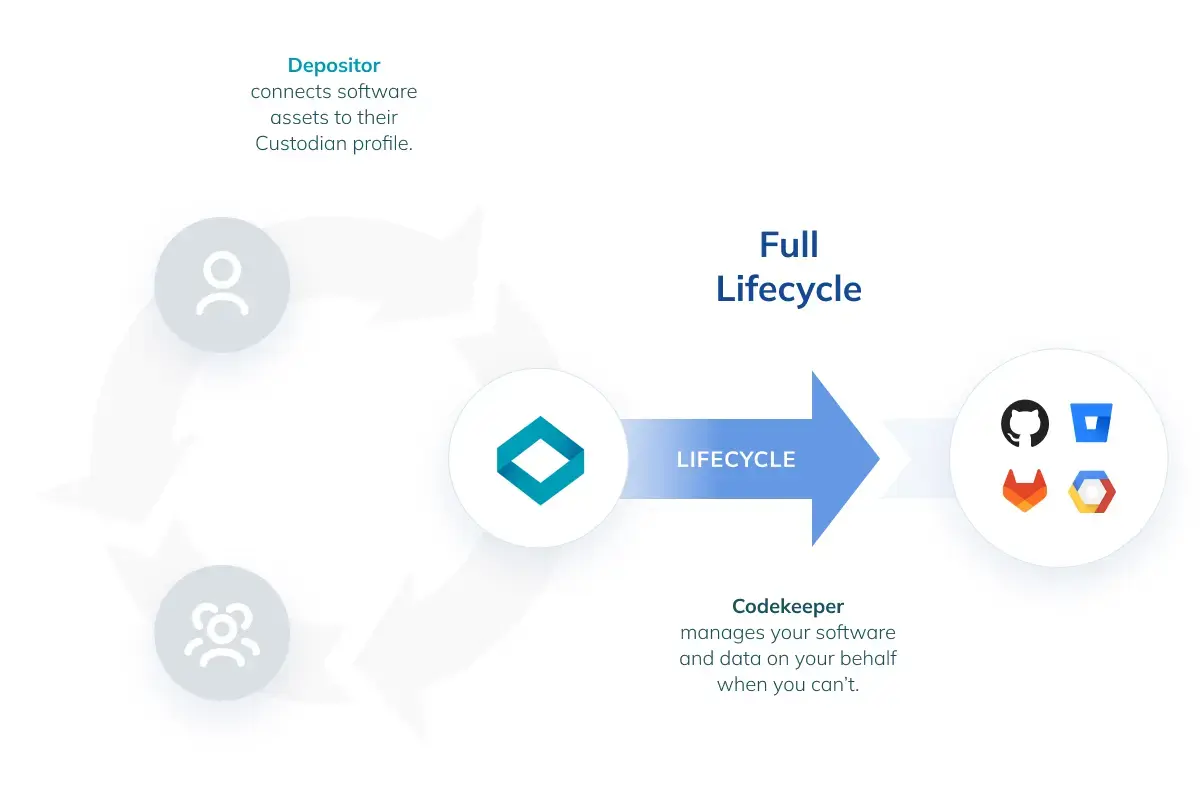

Software-Verwalter für umfassenden Lebenszyklusschutz

Die umfassendste Schutzstufe ist unser Software-Verwalter-Dienst, der den gesamten Lebenszyklus Ihrer Software-Vermögenswerte verwaltet.

Von der Bereitstellung und regelmäßigen Wartung bis hin zur Einhaltung von Vorschriften und der schrittweisen Ausmusterung stellt dieser Dienst sicher, dass jeder Aspekt Ihrer Software sicher und effizient verwaltet wird.

Er bietet ein umfassendes Sicherheitsnetz, das sich nicht nur auf die Notfallwiederherstellung konzentriert, sondern auch auf die proaktive Verwaltung und die Sicherstellung der Software-Integrität und -Compliance während ihrer gesamten Betriebsdauer.

Von der Bereitstellung und regelmäßigen Wartung bis hin zur Einhaltung von Vorschriften und der schrittweisen Ausmusterung stellt dieser Dienst sicher, dass jeder Aspekt Ihrer Software sicher und effizient verwaltet wird.

Er bietet ein umfassendes Sicherheitsnetz, das sich nicht nur auf die Notfallwiederherstellung konzentriert, sondern auch auf die proaktive Verwaltung und die Sicherstellung der Software-Integrität und -Compliance während ihrer gesamten Betriebsdauer.

Lösungs-Vergleich

|

Software-Backup

|

Software-Escrow

|

SaaS-Escrow

|

Software-Verwalter

|

|

|---|---|---|---|---|

|

Nutzungskontext

|

Intern

|

Kunden / Anbieter

|

Kunden / Anbieter

|

Intern / Kunden / Anbieter

|

|

Schutzniveau

|

Wiederherstellung

|

Wiederherstellung

|

Wiederherstellung + Kontinuität

|

Wiederherstellung + Kontinuität + Verantwortung

|

|

Rechtsrahmen

|

|

|

|

|

|

Quellcode

|

|

|

|

|

|

Daten

|

|

|

|

|

|

Hosting-Umgebungen

|

|

|

|

|

|

Drittanbieter

|

|

|

|

|

|

Datenoperationen

|

|

|

|

|

|

SLA-Leistung

|

|

|

|

|

Diese Unternehmen haben die Kontinuität ihrer Software bereits gesichert.Fangen auch Sie heute an?

Software-Escrow sichert den Quellcode für den Fall, dass ein Anbieter nicht mehr in der Lage ist, die Software, die Sie für Ihren Geschäftsbetrieb mit einem unabhängigen Drittanbieter benötigen, zugänglich zu machen oder zu unterstützen.

Garantiert bester Preis

Keine versteckten Kosten

E-BOOK

Notfallwiederherstel-lungslösungen

Erfahren Sie mehr über Lösungen für die schnelle Wiederherstellung und vollständige Kontinuität, die sich problemlos in Ihre bestehenden Arbeitsabläufe und Verfahren einfügen lassen.

*E-Book nur auf Englisch verfügbar

Dieses eBook kostenlos herunterladen!

Bereit, loszulegen?

Vereinbaren Sie einen Termin mit einem unserer Berater, um eine personalisierte Demo zu erhalten und Ihre Situation zu besprechen.